Kamis, 27 Oktober 2011

Keamanan Cloud Computing

09.36

No comments

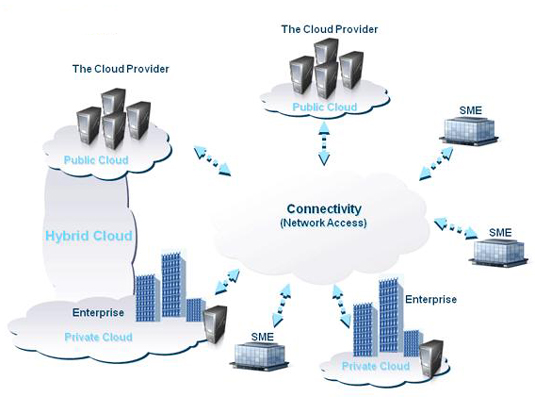

Habis baca berita di InfoBank : TKP, jadi tertarik menulis di blog ini deh. Sangat bagus jika Indonesia mau menggunakan jasa Cloud Computing. Banyak keuntungan yang didapatkan tapi harus juga pengamanan yang ketat terhadap pelaksanaan Cloud Computing tersebut.

Menurut berita yang saya baca dari InfoBank, penyedia jasa layanan Cloud Computing harus menggunakan standar ISO 27002. Menurut saya hal ini memang bagus sekali, jadi setiap penyedia jasa harus sudah bersertifikasi "Keamanan Informasi". Berarti penyedia jasa harus di audit oleh badan sertifikasi tersebut dan nantinya hasil audit tersebut di publish ke client yang menggunakan jasa mereka.

Selain harus menggunakan standar seperti ISO 27002, saya berpikir alangkah baiknya jika dilakukan Pentest secara rutin atau periodik oleh pihak yang menyediakan jasa layanan Pentest. Jadi bisa dilihat celah-celah keamanan mana saja yang harus diperbaiki agar attacker tidak semena-mena.

Jika hal ini dilakukan, pihak admin yang mengelola jaringan atau server Cloud Computing, juga jangan sampai lengah. Karena kuncinya sebenarnya ada di Human. Kenapa di Human, karena sistem itu sendiri dikendalikan dan diatur cara kerjanya oleh Manusia. Sehingga jika pengamanan sistemnya sudah bagus tapi manusianya masih lemah, nah sama aja bohong kan udah merancang sistem sampai jungkir balik dan membuat Rules/Policy dan tembok2 penghalang untuk mencegah attacker, eh malah adminnya yang kurang peka terhadap keamanan tersebut.

Jadi alangkah indahnya apabila Sistem dan Manusia berjalan dengan selaras dan seimbang. Jadi kita semua sama2 peduli dan saling mendukung. Disisi Client juga jangan santai2 juga tapi harus ketat dan mematuhi policy yang akan dibuat.

Hehehe keren kali yah klo IT di Indonesia menjadi maju. Saya percaya klo kita mampu bersaing dengan negara yang laiinya dan anak2 IT Indonesia jago-jago kok. Semangat para penyedia jasa Cloud Computing dan Client. Caiyooo

Jumat, 21 Oktober 2011

Internet Banking

15.53

No comments

Sesuai dengan tugas Pak Budi Hermana berikan kepada kelas kami 39 PLSI, saya mempunyai ide untuk membahas Internet Banking dan dikhususkan untuk Bank yang berada pada wilayah Indonesia. Sebelum lebih detail pembahasannya, saya mau basa-basi dahulu nih. Internet Banking masuk kedalam Electronic Banking dan untuk contoh dari E-Banking itu sendiri antara lain : Mobile Banking, ATM, Internet Banking, dll. Nah E-Banking itu mempunyai pengertian yaitu sebuah layanan yang diberikan oleh sebuah perbankan untuk digunakan oleh nasabah melakukan aktifitas seperti Cek Saldo Rekening, Transfer Rekening, Bayar Tagihan Listrik/Telfon, dll. Semua aktifitas itu jika dapat didefinisikan menurut saya adalah aktifitas komunikasi antar nasabah dengan bank, untuk memperoleh sebuah informasi dan melakukan aktifitas tersebut melalui alat elektronik. Nah begitulah gambaran menurut pemikiran saya loh. Dibawah ini adalah contoh gambar layanan E-Banking itu seperti apa saja.

Dari gambar diatas sudah jelas layanan-layanan E-Banking. Kenapa digambar diatas terdapat warna hijau ??? Sengaja saya memberi warna hijau, karena kali ini saya ingin membahas tentang "Internet Banking" walau hanya kulitnya saja.

Internet Banking itu apa sih ???. Klo anda banyak di Wikipedia, pasti penjabarannya panjang banget dan sampai males saya mau copy paste di blog ini. Gini aja deh, saya mencoba mendefinisikan lagi Internet Banking dengan bahasa yang tidak baku. I-Banking itu adalah sebuah aplikasi yang berbasiskan website yang disediakan pihak Bank untuk nasabah melakukan transaksi finansial atau non-finansial. Transaksi bisa berupa mendapatkan informasi saldo rekening, mengirim uang, isi pulsa, bayar listrik dan bisa buat beli tiket juga lagi sekarang.

Begitu canggih sekarang ini sehingga ga perlu lagi transfer uang harus dateng ke bank lagi, kecuali memang mau transfer dengan nominal yang besar ke bank lain. Misal ane mau transfer uang 600 juta, nah apa bisa itu pakai I-Banking ? Klo setahu saya sih tidak bisa dan biasanya I-Banking itu sendiri mempunyai limit untuk transaksi. Ada bank yang membuat limit transaksi untuk tabungan Rp.35 juta dan untuk rekening giro sebesar Rp.100 juta. Nah saya hanya mengambil contoh ketentuan dari salah satu bank yang berlogo Pohon dengan dominan warna hijau dan kuning (Pura2 gatau deh).

Kenapa hal itu dilakukan pembatasan limit, karena agar ada sebuah mekanisme kontrol yang diberikan oleh bank tsb. Klo kata saya agak berbahaya jika diberikan limit besar dan ntr orang yg ingin Money Laundring (Bahasa Bule yg Artinya Tukang Cuci Kali) dengan leluasa bisa menggunakan aplikasi ini dan asik banget ga ada verifikasi yang ketat euy, paling cuman suru masukkan PIN dan Token. Apalagi klo limitnya gede, attacker demen banget tuh. Wah jadi OOT nih, bisa2 nilai saya dikurangi, hehehe.

Oke sekarang masuk kedalam sistem I-Banking. Kenapa I-Banking menggunakan token, alamatnya menggunakan HTTPS dan menggunakan SSL Versi 3 atau super duper enkripsi. Coba baca deh Tulisan Om Gildas tentang SSL.

Jika anda membacanya pasti menjadi was-was kan karena mau algorithmanya dikeren2in tetep aja dibuat oleh manusia dan nantinya dipecahkan oleh manusia lain. Inti dari tulisan Auditor terkenal tsb yaitu memang tidak ada yang aman didunia ini kecuali dengan perlindungan Yang Maha Kuasa, tapi kita juga ga boleh patah arang dan pasrah saja. Jadi tidak dengan menggunakan enkripsi di SSL saja tapi diseluruh aspek IT di Bank tsb harus diketatin juga dan jgn santai2 karena udah pakai SSL3 trus leha-leha deh. Attacker ga akan menyerang dari situ saja, kan masih ada metode sosial engineering atau langsung aja culik database admin aplikasi I-Banking tsb.

Makannya sekarang dibuatkan alat Token atau SMS Token, jadi klo attacker udah mendapatkan akun I-Banking dia ga seenak udelnya maen transfer2 uang aja tapi harus lewat token dulu alias harus lewat pintu berikutnya dan belum tentu juga token itu aman loh. Coba liat tulisan di sini : TKP

Nah sudah baca kan metode token itu sendiri. Jadi memang ga ada sebuah sistem yang bisa dibilang paling SECURE. Tergantung bagaimana pihak IT bank tersebut membuat Policy/kebijakan dari sistem2 yang digunakan. Jadi ada lelucon gini, buat apa capai2 attack sistemnya, klo mau rekrut saja Admin database dan Network Bank tsb, hehehehe. Dibawah ini contoh alat token yang diambil dari Wikipedia.

Jadi parameter apa saja yang harus diperhatikan ??? Klo menurut buku CISSP yang saya baca, yang harus diperhatikan adalah : Security Policies, Web Application, Third-Party Application, Databases, Operating Systems, Networks, Hardware dan Brainware (tambahan saya brainware). Hal itu yang harus diperhatikan dan tidak boleh dianggap remeh, karena bisa dari situlah attacker dapat memanfaatkannya.

Jika ingin menggunakan I-Banking, sebaiknya jangan ditempat free hotspot, warnet dll karena kadang user itu suka ga peka dan malah blunder sendiri loh. Memang skrg ada token tapi klo attacker bisa mendapatkan akun anda walau terhalang oleh token, tapi kn informasi tabungan anda dapat diintip sama dia.

Lantas bagaimana membuat I-Banking menjadi aman ???. Semua aspek yang saya utarakan diatas harus berjalan dengan baik, mau dari sisi Bank atau nasabah harus seimbang. Oh ya ampe lupa, untuk aplikasi I-Banking sebaiknya harus user friendly. Saya pernah mencoba mengintip I-Banking dari Bank Besar dan kayanya agak males2n gtu sih buatnya atau masih belum fokus dibidang itu. Jadi dulu ada menu Help yg kurang user friendly dan sekarang pas saya cek Alhamdulillah udah dirapihin. Eh barusan ane cek lagi, ada penggunaan bahasa yang ga sinkron. Jadi pertama menggunakan Bahasa Indonesia tapi klo dicoba sesuatu keluarnya bahasa Inggris masa. Hmmm klo kaya gini kenapa yah ??? (pura2 lugu).

You either do not have the authority or Your session has already timed out. Please check your last transaction in Transaction History

Diatas kutipan sedikit tulisan yg tiba2 ditranslate jd boso inggris. Jadi sebenarnya dia ada dual language tapi ga ada menu untuk merubah language tsb dan mungkin pak adminnya lupa kali membuat link utk merubah language. "action=form&lang=in_EN"--> nah itu url singkatnya dan jika ingin mengganti language, tinggal ganti in_EN menjadi in_ID pada url browser anda.

Sekian dahulu pembahasan mengenai Internet Banking dan mohon maaf apabila ada bahasa saya yang kurang tepat. Saya disini hanya sharing ilmu saja walau cuman dikit banget. Untuk pembahasan mengenai "language" salah satu aplikasi I-Banking, saya ga berniat menjelekkan loh tapi semoga bapak admin merespond masukkan dari saya untuk meningkatkan aplikasi tsb dikedepannya.

Sumber tulisan :

- Web Bank Indonesia dan PBI.

- Buku CISSP

- Wikipedia

- Web SecurityFirst

- Web IlmuHacking

Selasa, 18 Oktober 2011

Decision Support System (DSS)

16.46

No comments

Kali ini saya ingin menuliskan sesuai dengan tugas kuliah magister saya dan isi tulisan ini bersumber dari blog "DuaDania".

Sistem informasi yang digunakan untuk menyediakan informasi bagi para pemakai di suatu organisasi dapat dibedakan menurut dukungan terhadap berbagai level manajemen maupun area fungsional (departemen). Salah satu jenis sistem aplikasi yang sangat populer dikalangan manajemen perusahaan adalah Decision Support System atau disingkat DSS. Memang nampaknya keren sekali jika sebuah perusahaan atau organisasi sudah mempunyai dan menggunakan sistem tersebut. Tapi sungguh sayang sekali apabila sistem tersebut tidak begitu menonjol atau tidak digunakan maksimal oleh pihak manajemen level middle atau high. Karena sistem ini sendiri yang sedang saya kerjakan dengan teman-teman saya, untuk range harganya tidak kecil dan jika memang sistem ini tidak digunakan secara maksimal, pasti akan mubazir sekali.

Decision Support System (DSS) merupakan jenis sistem informasi yang diklasifikasikan menurut dukungan terhadap level manajemen. DSS ini merupakan suatu sistem informasi yang diharapkan dapat membantu manajemen dalam proses pengambilan keputusan. Hal yang perlu ditekankan disini adalah bahwa keberadaan DSS bukan untuk menggantikan tugas-tugas manajer, tetapi untuk menjadi sarana penunjang (tools) bagi mereka. Jadi fungsinya adalah untuk membantu mengambil keputusan dengan menyediakan informasi, model, atau perangkat untuk menganalisa informasi. Sistem inilah yang mendukung keputusan semiterstruktur dan tak terstruktur.

Secara garis besar DSS dibangun oleh tiga komponen besar, yaitu :

- Database adalah sekumpulan dari semua data bisnis yang dimiliki perusahaan, baik yang berasal dari transaksi sehari-hari, maupun data dasar (master file). Untuk keperluan DSS, diperlukan data yang relevan dengan permasalahan yang hendak dipecahkan melalui simulasi dan diatur oleh software yang disebut Database Management System (DBMS).

- Model Base adalah suatu model yang merepresentasikan permasalahan ke dalam format kuantitatif seperti model matematika sebagai dasar simulasi atau pengambilan keputusan, termasuk di dalamnya tujuan dari permasalahan (obyektif), komponen-komponen terkait, batasan-batasan yang ada (constraints), dan hal-hal terkait lainnya.

- Communication (dialog subsystem/user interface) adalah fasilitas yang mampu mengintegrasikan sistem yang terpasang dengan pengguna secara interaktif, yang dikenal dengan subsistem dialog. Melalui subsistem dialog, sistem diimplementasikan sehingga pengguna/user dapat berkomunikasi dan memberikan perintah pada DSS melalui subsistem yang dibuat ini yaitu dengan menyediakan antarmuka.

Terdapat beberapa penerapan untuk penggunaan DSS diantara lain adalah sebagai berikut :

- DSS untuk proses kenaikan jabatan dan perencanaan karir pada sebuah perusahaan. Salah satu contoh yang akan disorot dalam hal ini adalah cara pemilihan karyawan yang sesuai dengan kriteria yang ada pada suatu jabatan tertentu. Oleh karena itu diperlukan suatu sistem pendukung keputusan untuk proses profile matching dan analisis gap yang dibuat berdasarkan data dan norma-norma SDM yang terdapat di perusahaan tersebut. Proses Profile Matching dilakukan untuk menentukan rekomendasi karyawan dalam Sistem Kenaikan Jabatan dan Perencanaan Karir berdasar pada 3 aspek yaitu Kapasitas Intelektual, Sikap Kerja dan Perilaku. Hasil dari proses ini berupa ranking karyawan sebagai rekomendasi bagi pengambil keputusan untuk memilih karyawan yang cocok pada jabatan yang kosong tersebut. Software ini dibuat dengan menggunakan Microsoft Access 2000 untuk database dan Borland Delphi 5 sebagai compiller-nya. Dari hasil implementasi sistem, disimpulkan bahwa dengan penggunaan software ini dapat membantu proses pengambilan keputusan terhadap profile matching proses kenaikan jabatan dan perencanaan karir di perusahaan tersebut.

- DSS untuk penanganan jalan lintas timur sumatera. Jaringan jalan utama di Pulau Lintas Timur Sumatera dibentuk oleh tiga jalan utama yaitu Lintas Timur, Lintas Tengah dan Lintas Barat. Pada Jalan Lintas Timur Sumatera, banyak terdapat ruas jalan dalam kondisi rusak ringan dan rusak berat yang sewaktu-waktu berpotensi terputus. Kerusakan jalan yang progresif terjadi karena terlambatnya penanganan perbaikan dan terbatasnya dana. Selama ini penanganan Jalan Lintas Timur dilakukan secara manual sehingga diperlukan sistem informasi yang membantu penanganan dalam hal ini pembuatan Analisis Keputusan. Aplikasi LTDSS (Lintas Timur Decision Support System) merupakan aplikasi Decision Support System (DSS) untuk penanganan jalan Lintas Timur Sumatera. Aplikasi ini dibuat dengan menggunakan Visual Basic 6.0, Ms. Access 2000 dan Crystal Reports 8.5. Aplikasi LTDSS membutuhkan input berupa data ruas, data seksi, data kondisi, data lalulintas, data perencanaan serta data biaya. Proses yang dilakukan mengacu pada MAK (Metode Analisis Komponen). Output yang dihasilkan berupa alokasi dana tiap propinsi dan jenis penanganan jalan untuk tiap ruas serta dapat diketahui umur layan dari jalan yang ditinjau.

- DSS untuk kelayakan proposal kredit Bank Rakyat Indonesia. Sekarang ini karena banyaknya perusahaan ataupun pengusaha yang mengajukan kredit ke Bank membuat bank tersebut harus lebih meningkatkan kualitas pelayanan terhadap nasabah. Sebagai contoh : pemberian kredit Bank Rakyat Indonesia dimana BRI memberikan kredit kepada debitur tetapi melalui proses yang harus dilalui. Penyaluran kredit yang berhasil akan membawa keuntungan yang besar bagi bank. Oleh karenanya BRI harus benar-benar hati-hati dalam menyalurkan kreditnya. Sebelum menyalurkan kredit kepada seorang calon debitor, BRI harus menilai dulu kelayakan proposal kreditnya. Dengan adanya perkembangan teknologi komputer di bidang sistem informasi dirancanglah suatu Sistem Pendukung Keputusan Spesifik (Specific Decision Support Systems) SDSS yang dirancang dengan cara cepat (Quick Hit) dan pendekatan secara interaktif. Rancangan SDSS (Specific Decision Support Systems) ini menggunakan perangkat lunak Clipper 5.2 sebagai DSS Tools atau peralatan DSS-nya. Berdasarkan hasil uji coba sistem, dapat disimpulkan bahwa aplikasi SDSS ini sangat membantu dan memudahkan pihak pengambil keputusan dalam tugasnya menilai kelayakan proposal kredit.

- DSS untuk peningkatan produktivitas Hotel Bintang 3 di Surabaya menggunakan AHP dan OMAX. Produktivitas atau perbandingan antara input dan output merupakan salah satu alat yang berpengaruh dalam menentukan profitabilitas dan daya saing dalam perusahaan. Hotel perlu melakukan pengukuran produktivitas kerja supaya dapat bertahan dan bersaing dalam efisiensi dan efektivitas dengan hotel-hotel yang lain. Berdasarkan permasalahan yang dihadapi tersebut, maka perlu adanya suatu sistem yang dapat membantu dalam mengukur produktivitas kerja dari departemen-departemen yang ada. Aplikasi dari sistem tersebut adalah sebuah aplikasi DSS dengan menggunakan metode Analytical Hierarchy Proccess (AHP) untuk pembobotan dan Objectives Matrix (OMAX) untuk pengukuran produktivitas. Hasil dari aplikasi yang dibuat adalah berupa informasi mengenai kriteria-kriteria apa saja yang mempengaruhi kinerja hotel.

Nah diatas sudah dijelaskan tentang DSS itu makhluk apa dan contoh penerapan DSS dalam perusahaan atau organisasi. Banyak sekali manfaat apabila kita menggunakan DSS. Apabila ingin mengambil keputusan, kita akan diberikan opsi oleh sistem tersebut dan opsi tersebut bisa digunakan atau tidak tergantung dari keputusan pihak manajemen perusahaan.

Demikian hal ini disampaikan dan atas perhatian para pembaca, saya ucapkan terima kasih. (Resmi Pisan euy, hehehehe)

Menghilangkan Jejak atau Meninggalkan Jejak

13.36

1 comment

Siang begini mencoba menuliskan beberapa ide yang ada dikepala dengan tema "Mehilangkan Jejak atau Meninggalkan Jejak". Dengan sekilas tema tersebut, hayo apa yang mau saya bahas ??? Saya ingin membahas bagaimana menjadi attacker yang jangan sampai dideteksi oleh orang2 forensik pada nantinya, hehehe.

Biasanya jika kita mencoba menyerang aplikasi yang menggunakan jaringan komunikasi, jejak kita akan terlihat dengan jelas sekali. Akan tetapi ada beberapa attacker yang dengan sengaja meninggalkan jejak atau malah sulit melacak jejak attacker tersebut.

Kenapa ada attacker yang ingin meninggalkan jejak ? Biasanya attacker tersebut memang sengaja meninggalkan jejak dia karena dia malah ingin memajukan sistem yang berhasil ditembusnya dan dia memang menunggu respond dari si admin tsb apakah admin tsb sadar bahwa ada penyusup yang masuk. Jika memang si admin tsb tidak cepat tanggap, maka si attacker akan terus mengoprek2 daleman sistem yg ditembus tsb dan jika dia white hacker, pastinya ga akan menghapus atau ngejahatin sistem tsb. Biasanya dia gemes banget klo si admin ga cepet tanggep dan langsung deh dihubungi email si admin (K'lo nemu) atau klo bs ditelpon klo sistem anda sudah disusupi. Jrengggg.... baru dah si admin jantungnya berkata "Setiap ada kamu, jantungku berdetak lebih kencang..." (Kaya lagunya group band opi yah). Nah si attacker sebenarnya ingin membantu dan sengaja meninggalkan jejak, krn pengen menambal dan edukasi ke admin bahwa ada beberapa celah dalam sistem tsb yg harus ditambal.

Namun berbeda dengan si Cracker atau black Hacker (Hacker Jahat), dia sengaja tidak meninggalkan jejak dan bermain cantik, wong niatnya udah buruk rupa, ckkckckc piss yo. Kenapa dia niat begitu, karena berbeda niatan seperti white hacker diatas. Si black hacker memang ingin menghancurkan sistem dan mencuri data-data yang berguna sehingga dapat merugikan user yang diserang (Dosa). Bagaimana teknik dia menghilangkan jejak ??? Biasanya si hacker mencoba menggunakan ip address palsu yang bisa didapatkan dengan mudah di dunia maya. Dia bisa menggunakan ip proxy server atau malah dia bisa merubah MAC ADDRESS Laptop/PC. Emang bisa yah merubah MAC Address ? K'lo kata saya bisa kok dan coba rajin2 main di mbah google, sudah ada kok tools yang menyediakannya. Apalagi klo mau menyerang WiFi Orang, hehehe. Balik lagi soal mehilangkan jejak nih. Biasanya si Attacker tsb tidak mau menggunakan ip pribadinya atau dia mengakses melalui Hotspot gretongan atau di warnet yg jauh dari tempat tinggalnya. Emang klo dia melakukan hal itu, widih memang niat pisan euy.

Bagaimana yah cara menangkalnya nih dari serangan tsb. Anda jika sebagai admin, harus kudu wajib cek aktifitas sistem anda terus menerus. Aktifkan selalu log audit pada perangkat komputer server, jaringan anda dan direview secara periodik tentang traffic, visitor, dll. Jika terdapat beberapa ip yang aneh dan bukan berasal dari intern anda atau ada yg janggal, coba langsung trace ip tsb dan lokasinya dimana. Klo dia memakan bandwith yg cukup banyak pada sistem anda, coba deh sekali-kali di blok ip tsb dan reaksinya kedepannya seperti apa nanti. Backup selalu log audit tsb dan jangan sampai dapat diakses oleh oknum2 yg tdk bertanggung jawab, karena jika log tsb berhasil dihilangkan, hmmm yah agak cukup keras nantinya untuk trace attacker tsb.

Tapi pesen saya gini loh, Bangkai pasti akan tercium baunya walau diumpetin terus menerus loh. Jika diumpetin trus2an, malah bau busuk akan semakin menyengat. Jika anda mencoba2 meng-Attack sistem dan berhasil menjebolnya, saran saya jadilah white hacker yg bijak dan disharing sm adminnya kelemahan2 apa saja yang ada. Insya Alloh anda akan mendapatkan pahala dan siapa tau si admin tertarik mempekerjakan anda di perusahaan atau organisasinya.

Inget juga bagi user yang sistemnya berhasil diterobos, jangan langsung ga terima dan menyerang balik atau menuntut ke polisi dan nurunin sekompi pasukan forensik dan gregetan utk penjarain si attacker tsb. Tapi klo kaya gtu ga akan selesai masalahnya dan harusnya attacker dirangkul dan diajak berdiskusi utk menambal kelemahan tsb. Dengan kepala dingin lebih enak loh memperbaiki sesuatu. Sekian dulu deh dari ane.

-Bersatu lebih indah daripada bercerai berai-

Rabu, 12 Oktober 2011

Beberapa IP Address Negara-negara

11.24

1 comment

| Jakarta / Jakarta Raya (Indonesia) | 203.128.91.* |

| Chandigarh / Chandigarh (India) | 122.173.125.* |

| / (Ukraine) | 188.190.65.* |

| / (Europe) | 5.12.246.* |

| Tbilisi / Dushetis Raioni (Georgia) | 178.134.159.* |

| / (Iran, Islamic Republic of) | 78.39.37.* |

| Orenburg / Orenburg (Russian Federation) | 85.192.147.* |

| White Plains / New York (United States) | 9.12.213.* |

| Fairfield / Connecticut (United States) | 3.10.27.* |

| Columbus / Ohio (United States) | 7.10.222.* |

| Redmond / Washington (United States) | 8.14.11.* |

| Livingston / New Jersey (United States) | 74.105.213.* |

| Khon Kaen / Khon Kaen (Thailand) | 202.12.97.* |

| Secunderabad / Andhra Pradesh (India) | 59.162.172.* |

| Singapore / (Singapore) | 116.15.189.* |

| Fort Huachuca / Arizona (United States) | 6.14.119.* |

| / (Europe) | 5.12.246.* |

| / (Malaysia) | 1.9.115.* |

| Cairo / Al Qahirah (Egypt) | 41.232.201.* |

| Indore / Madhya Pradesh (India) | 122.175.144.* |

| Delhi / Delhi (India) | 122.176.38.* |

| Fairfield / Connecticut (United States) | 3.10.27.* |

| Rawalpindi / Punjab (Pakistan) | 119.73.11.* |

| Houston / Texas (United States) | 69.171.164.* |

| / (United States) | 4.6.96.* |

| / (India) | 49.201.90.* |

| White Plains / New York (United States) | 9.12.213.* |

| Columbus / Ohio (United States) | 7.10.222.* |

| Fort Huachuca / Arizona (United States) | 6.14.119.* |

| / (Europe) | 5.12.246.* |

| Leipzig / Sachsen (Germany) | 188.102.250.* |

| Ulaanbaatar / Ulaanbaatar (Mongolia) | 202.72.247.* |

| Pakala / Andhra Pradesh (India) | 117.204.53.* |

| Karachi / Sindh (Pakistan) | 116.71.14.* |

| / (Malaysia) | 1.9.115.* |

| / (Europe) | 5.12.246.* |

| Redmond / Washington (United States) | 8.14.11.* |

| Columbus / Ohio (United States) | 7.10.222.* |

| / (United States) | 4.6.96.* |

| Fort Huachuca / Arizona (United States) | 6.14.119.* |

| White Plains / New York (United States) | 9.12.213.* |

| Saint Petersburg / Saint Petersburg City (Russian Federation) | 79.175.3.* |

| Karachi / Sindh (Pakistan) | 182.182.40.* |

| Bellary / Karnataka (India) | 117.200.133.* |

| Fairfield / Connecticut (United States) | 3.10.27.* |

| / (Europe) | 5.12.246.* |

| White Plains / New York (United States) | 9.12.213.* |

| Shahrood / Hormozgan (Iran, Islamic Republic of) | 85.185.67.* |

| New York / New York (United States) | 166.137.138.* |

| Fort Huachuca / Arizona (United States) | 6.14.119.* |

Langganan:

Postingan (Atom)